Професионални услуги за киберсигурност

SIEM Software

// Поемете пълен контрол върху вашите логове и събития

Security information and event management (SIEM)

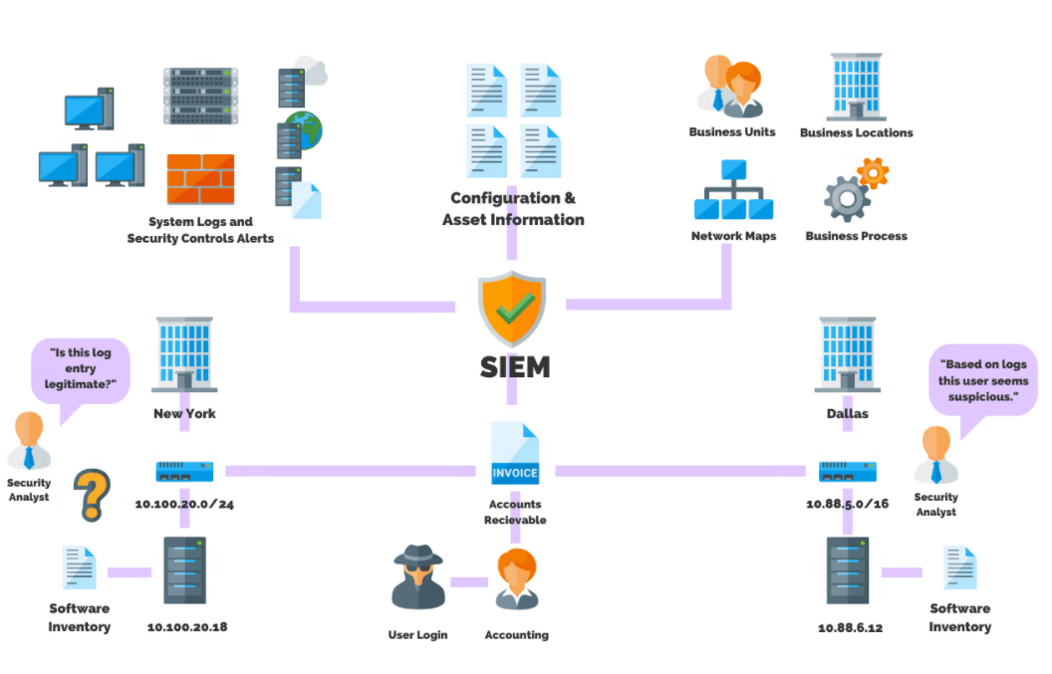

Security information and event management (SIEM) е комбинирано решение за сигурност, съдържащо софтуерни продукти и услуги, които позволяват наблюдение в реално време на различни базирани на правила журнални файлове и логове за киберсигурност, насочени към данни от множество различни ИТ системи и интегрирани в инциденти, които могат да бъдат корелирани и обработени .

SIEM решенията, които можем да предложим са едни от най-популярните и с доказан успех при откриване и предотвратяване на атаки.

Този тип решения помагат и за предотвратяване на злонамерени действия от служители на компанията, тъй като администраторът разполага с пълна информация какви действия и операции извършват.

// Защо ви е нужен SIEM софтуер?

Ползи и добавена стойност

Причината, поради която една организация се нуждае от SIEM решение за наблюдение на системите и докладване на подозрителни дейности, е, че количеството данни, генерирано от една средно голяма организация в днешно време, е твърде голямо за ръчна обработка. Управлението на журнални файлове и логове е в основата на функциите на SIEM, тъй като колкото по-разнообразни типове журнални файлове от различни източници захранват SIEM системата, толкова повече тя генерира доклади, които могат да бъдат лесно разбираеми и управляеми. Тази възможност позволява на SIEM да корелира съответните събития чрез кръстосано препращане на журнални файлове от различни източници спрямо правила за корелация.

Повечето компании притежават много сървъри или облачни услуги и обикновено не могат да се справят нито с наблюдението, нито със сигурността в мащаб. Чрез използването на SIEM вашата компания може да осигури сигурност и наблюдение по-лесно. Нашият софтуер ще ви позволи да генерирате отчети за няколко секунди за стотици или дори хиляди сървъри.

Не на последно място, възможностите за известяване спрямо конкретни събития или група от регистрирани действия, остава неизменна част от ползите за всеки един ИТ екип. Възможността да бъдете известявани по най-различни канали за комуникация също е добър подход, особено и ако разполагате с тикетинг система или система за управление на известия от различни системи.

// Как работи цялото решение?

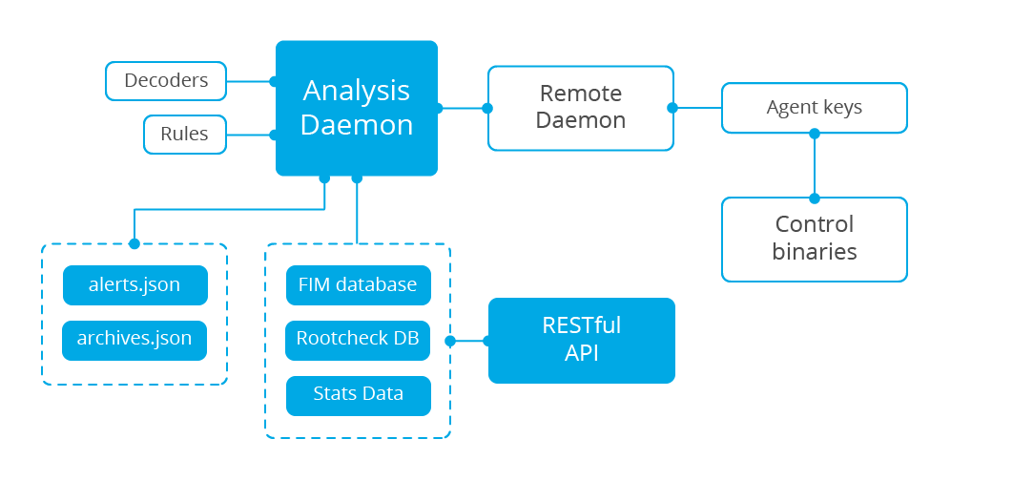

Архитектура и действие

Централната инстанция в облачна инфраструктура отговаря за анализирането на данните, получени от агентите, обработката на събития чрез декодери и правила и използването на информация за заплахи за търсене на добре известни IOC (индикатори за компрометиране). Една инстанция може да анализира данни от стотици или хиляди агенти и да се скалира хоризонтално, когато е настроен в клъстерен режим.

Сървърът се използва и за управление на агентите, като ги конфигурира и обновява дистанционно, когато е необходимо. Освен това сървърът може да изпраща команди до агентите, например за задействане на отговор при откриване на заплаха.

Когато данните не се получават чрез софтуерен агент, а например през Syslog - то тогава мрежовите устройства или други облачни услуги просто трябва да се насочат към вашата инстанция. Това позволява доста безпроблемно да доставяте логовете от мрежови устройства в SIEM инстанцията.

Когато данните не се получават чрез софтуерен агент, а например през Syslog - то тогава мрежовите устройства или други облачни услуги просто трябва да се насочат към вашата инстанция. Това позволява доста безпроблемно да доставяте логовете от мрежови устройства в SIEM инстанцията.

// Полезни функционалности и безупречно качество

Функционалности и възможности

- Хост-базирана система за откриване на заплахи (HIDS)

- Съответствие и управление на сигурността

- Мониторинг и сигурност за AWS и GCP

- Персонализиран набор от правила и персонализиране на правила

- Мониторинг за собствен или патентован софтуер

- Мониторинг на конфигурацията за сигурност на работни станции и сървъри

- Софтуерни агенти за Linux, Windows и MacOS (Win XP+)

- Пълен списък с информация за мониторираните крайни точки (Софтуер, хардуер и др.)

- Политики за проверяване на конкретни изисквания

- Управление на стар/уязвим софтуер (Vulnerability management)

// Предимства на нашето решение

Предимства в сравнение с друг SIEM софтуер

- Агентът е съвместим с много операционни системи: Linux, Windows, Mac, Solaris, AIX и HP-UX.

- Разполагаме с единна платформа за мониторинг на сигурността, която анализира събитията за сигурност в реално време.

- Създаден модул за управление и съответствие с политиките на PCI, HIPAA, GDPR, NIST, GPG13.

- Персонализиран набор от правила и персонализиране на правила

- Мониторинг на инфраструктурата: Облаци и облачни услуги: AWS, Azure, Google.

- Мониторинг на виртуални контейнери: Docker, Kubernetes.

- Възмжоност за Виртуална и физическа (на място) инстанция

- Има възможност за скалиране, благодарение на структурата на нашата клъстерна инфраструктура (1 + 3 + ?).

- Възможност за интегриране с threat intelligence фийдове от Интернет и трети страни.

- Известяване по имейл, REST API, Telegram, Slack, Teams и др.

- Изключително лесно създаване на изцяло персонализирани интерфейси и дашборди.

// Приложения и ползи за вас

Добавена стойност за вашата компания

Откриване на кибер инциденти

SIEM системата открива инциденти, които иначе могат да останат незабелязани. Тази технология анализира записите в журналните файлове, за да открие индикатори за злонамерена дейност. Освен това, тъй като събира събития от всички източници в мрежата, системата може да реконструира времевата линия на атаката, за да помогне да се определи нейното естество и въздействие. Платформата съобщава препоръки към контролите за сигурност – например насочване на защитна стена да блокира злонамереното съдържание.

Подобрена ефективност

SIEM инструментите могат значително да подобрят вашата ефективност, когато става въпрос за разбиране и обработка на събития във вашата ИТ среда. Със SIEM можете да преглеждате данните от регистрите на сигурността от много различни хостове във вашата мрежа от един интерфейс. Това ускорява процеса на обработка на инциденти по няколко начина. Първо, способността лесно да виждате журнални данни от хостовете във вашата среда позволява на вашия ИТ екип бързо да идентифицира пътя на атаката. Второ, централизираните данни ви позволяват лесно да идентифицирате хостовете, които са били засегнати от атака.

Съответствие с изисквания

Компаниите използват SIEM, за да отговорят на изискванията за съответствие, като генерират отчети, които адресират всички регистрирани събития за сигурност сред тези източници. Без SIEM, една организация трябва ръчно да извлича регистрационни данни и да компилира отчетите.

Управление на инциденти

SIEM подобрява управлението на инциденти, като позволява на екипа по сигурността да идентифицира пътя на атаката в мрежата, идентифицирайки компрометираните хостове и предоставяйки автоматизирани механизми за спиране на текущите атаки.

Анализ на сигурността

SIEM се използва за събиране, обобщаване, индексиране и анализ на данни за сигурността, като помага на организациите да открият неоторизирани достъпи, заплахи и поведенчески аномалии. Тъй като киберзаплахите стават все по-сложни, наблюдението в реално време и анализът на сигурността са необходими за бързо откриване и отстраняване на заплахи. Ето защо нашият лек агент предоставя необходимите възможности за наблюдение и реакция, докато нашият сървърен компонент осигурява разузнаване за сигурността и извършва анализ на данни.

Засичане на неоторизиран достъп

Агентите сканират наблюдаваните системи, търсейки зловреден софтуер, руткитове и подозрителни аномалии. Те могат да открият скрити файлове, маскирани процеси или нерегистрирани мрежови адаптери, както и несъответствия в отговорите на системните повиквания към ОС. В допълнение към възможностите на агента, сървърният компонент използва базиран на сигнатури подход за откриване на неоторизиран достъп, като използва своя механизъм за регулярен израз, за да анализира събраните регистрационни данни и да търси индикатори за компрометиране.

Анализ на логове

Агентите могат да четат журнални файлове на операционната система и приложенията и по сигурен начин да ги препращат към централен мениджър за базиран на правила анализ и последователно съхранение. Логовете ви помагат да сте информирани за грешки в приложението или системата, неправилни конфигурации, опити и/или успешни злонамерени дейности, нарушения на правилата и различни други проблеми със сигурността.

Наблюдение на целостта на файловете

SIEM наблюдава файловата система, като идентифицира промените в съдържанието, разрешенията, собствеността и атрибутите на файловете, които трябва да наблюдавате. В допълнение, той идентифицира потребители и приложения, използвани за създаване или модифициране на файлове. Възможностите за наблюдение на целостта на файловете могат да се използват в комбинация с разузнаване на заплахи за идентифициране на заплахи или компрометирани хостове. В допълнение, няколко стандарта за регулаторно съответствие, като PCI DSS, го изискват.

Откриване на уязвимости

SIEM агентите изтеглят данни от инвентаризацията на софтуера и изпращат тази информация на сървъра, където тя се свързва с непрекъснато актуализираните бази данни CVE (Общи уязвимости и експозиция), за да се идентифицира добре познат уязвим софтуер. Автоматизираната оценка на уязвимостта ви помага да намерите слабите места във вашите критични активи и да предприемете коригиращи действия, преди нападателите да ги използват, за да саботират бизнеса ви или да откраднат поверителни данни.

Оценка на конфигурацията

SIEM следи системните и конфигурационните настройки на хостовете, за да гарантира, че са съвместими с вашите политики за сигурност, стандарти и/или ръководства за защита. Агентите извършват периодични сканирания, за да открият приложения, за които е известно, че са уязвими, без корекция или несигурно конфигурирани. Освен това проверките на конфигурацията могат да бъдат персонализирани, като ги приспособите така, че да съответстват правилно на вашата организация. Сигналите включват препоръки за по-добра конфигурация и външни референции.

Облачна сигурност

SIEM помага за наблюдение на облачната инфраструктура на ниво API, като използва интеграционни модули, които са в състояние да изтеглят данни за сигурност от добре известни облачни доставчици, като Amazon AWS, Azure или Google Cloud. В допълнение, той предоставя правила за оценка на конфигурацията на вашата облачна среда, като лесно открива слабостите. В допълнение, SIEM леките и мултиплатформени агенти обикновено се използват за наблюдение на облачни среди на ниво инстанция.

Сигурност на контейнери

Wazuh осигурява видимост на сигурността във вашите Docker хостове и контейнери, като наблюдава тяхното поведение и открива заплахи, уязвимости и аномалии. Агентът на Wazuh има вградена интеграция с API-то на Docker, което позволява на потребителите да наблюдават изображения, дискове, мрежови настройки и работещи контейнери. Wazuh непрекъснато събира и анализира подробна информация за времето на изпълнение. Например предупреждение за контейнери, работещи в привилегирован режим, уязвими приложения, шелове и т.н