Professional Cyber Security Services

Endpoint Protection

// UNA SOLUZIONE INNOVATIVA PER PROTEGGERE I TUOI DISPOSITIVI

Malwarebytes Endpoint Protection

Per i criminali informatici, l'obiettivo principale rimangono le reti aziendali, dove i dati, gli utenti e i sistemi aziendali si uniscono per generare e implementare processi aziendali. Per proteggere i tuoi endpoint aziendali e impedire a parti non autorizzate di utilizzarli come punti di accesso alla tua infrastruttura, il tuo team di sicurezza IT dovrebbe rivedere i modi per migliorare la sicurezza già presente. L'implementazione dell'intero ciclo di vita della protezione degli endpoint, dal blocco automatico di una minaccia comune alla risposta rapida e appropriata a incidenti complessi, richiede tecnologie preventive, integrate da capacità difensive avanzate.

Malwarebytes Endpoint Protection offre una sicurezza accessibile con una visibilità d'insieme di tutti gli endpoint della rete aziendale, con una protezione superiore che consente l'automazione delle attività di routine per rilevare, assegnare priorità, investigare e neutralizzare minacce sofisticate e attacchi di tipo APT (advanced persistent threats).

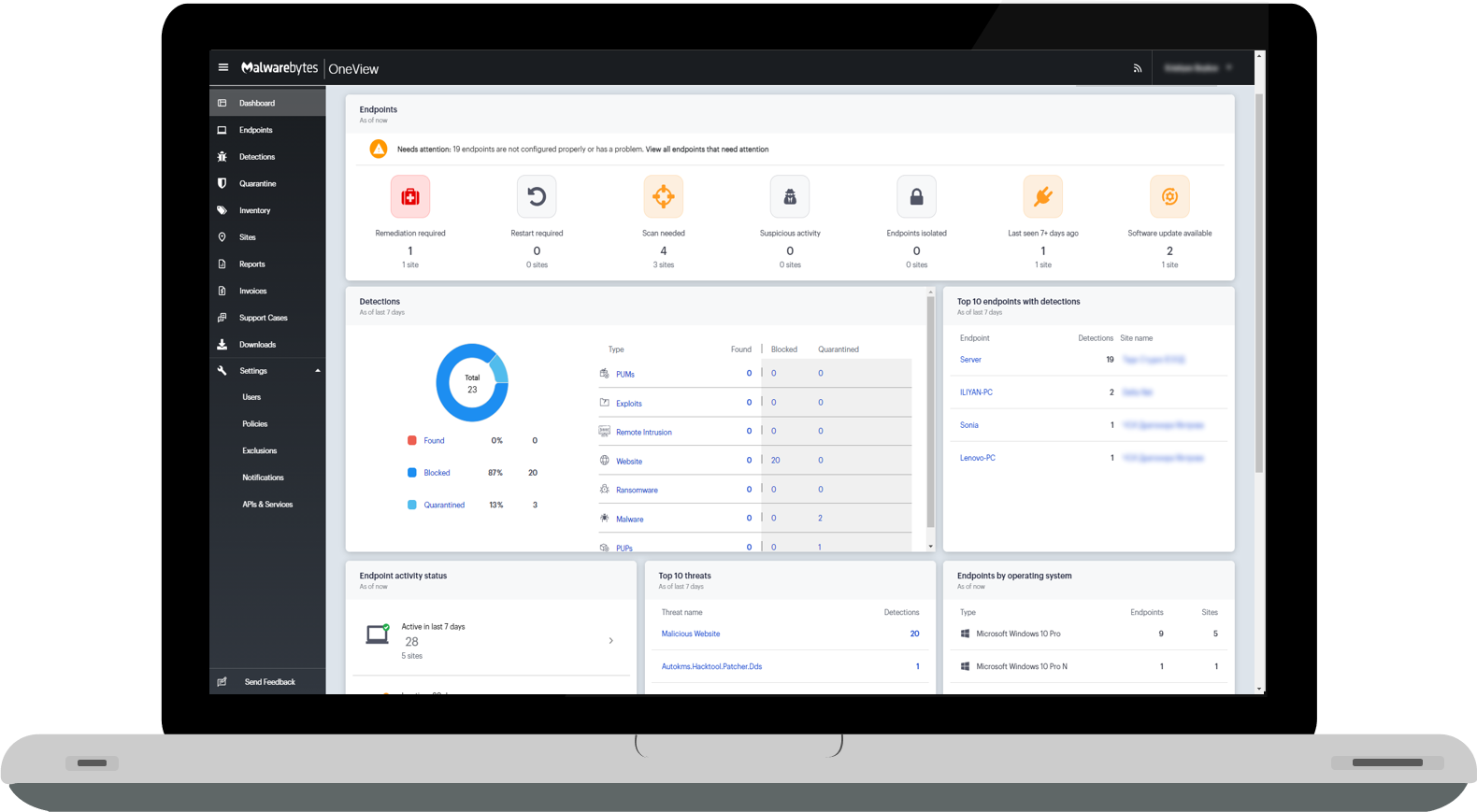

CYBERONE è un partner ufficiale di Malwarebytes, e come tale possiamo fornire ai nostri clienti l'accesso alle piattaforme Nebula® e Oneview® come parte del nostro servizio. Indipendentemente dal fatto che utilizzi Endpoint Protection o Endpoint Protection and Response per i tuoi endpoint, ti forniremo monitoraggio e supporto, oltre a una hotline di emergenza 24/7

// INFORMAZIONI AGGIUNTIVE SUL SERVIZIO

Malwarebytes Endpoint Protection

Malwarebytes (EP) per Windows e Mac può facilmente sostituire o integrarsi con altre soluzioni di endpoint security, incluso Microsoft Defender. Il software è noto per essere una soluzione dall'implementazione semplice ed economica, attraverso un singolo endpoint agente, offrendo integrazioni robuste e compatibilità.

- Implementazione senza interruzioni in pochi minuti (anche su reti AD)

- Un endpoint agent per tutti i servizi Malwarebytes, integrazione semplice

- Una console di cloud management intuitiva, che viene utilizzata anche dal nostro SOC.

- Implementazione senza interruzioni in pochi minuti (anche su reti AD)

- Un endpoint agent per tutti i servizi Malwarebytes, integrazione semplice

- Una console di cloud management intuitiva, che viene utilizzata anche dal nostro SOC.

Entra nel mondo di Malwarebytes Endpoint Protection, una soluzione completa per la protezione e la rimozione dei malware, con rilevamento predittivo delle minacce, blocco proattivo delle minacce e protezione end-to-end integrata. Basato sulle tecnologie cloud di Malwarebytes, il software Endpoint Protection offre gestione flessibile e rapidità del software di protezione per PC e server per le aziende di tutte le dimensioni.

Il software di gestione del cloud Malwarebytes è scalabile per soddisfare facilmente le tue necessità future. La nostra competenza in cyber intelligence ti offre una soluzione basata sulla Threat Intelligence proveniente da milioni di endpoint, sia aziendali che privati. Malwarebytes Nebula e l'API REST di OneView facilitano l'integrazione con SIEM, SOAR, ITSM, ecc. per garantire compatibilità ed ulteriori possibilità di automazione.

// I VANTAGGI DELLA NOSTRA SOLUZIONE

Vantaggi ed opportunità

Protezione completa e velocità

Molte soluzioni di sicurezza degli endpoint inondano gli endpoint con database in continua crescita di firme malware e questo porta a prestazioni scadenti a causa di algoritmi di scansione pesanti. Al contrario, Malwarebytes utilizza un singolo agente a bassa richiesta che identifica e blocca rapidamente l'esecuzione di codice dannoso senza influire sulle prestazioni del dispositivo.

Protezione web avanzata

Il modulo Web Protection impedisce in modo proattivo agli utenti di accedere a siti dannosi, ads, reti malevole e URL sospetti, nonché di scaricare programmi potenzialmente indesiderati e quelli che porterebbero a modifiche potenzialmente indesiderate. Puoi aggiungere ulteriori domini alla blacklist o alla whitelist, a seconda delle policy della tua organizzazione.

Il giusto tipo di Machine Learning

Invece di addestrarsi per il malware, il modello di Machine Learning di Malwarebytes è addestrato a riconoscere un buon software, con codice firmato correttamente da vendors conosciuti. Il risultato è un'inferenza predittiva del malware che diventa più veloce da determinare e più accurata nel tempo.

La Threat Intelligence più veloce sul mercato

Sfrutta le informazioni di rilevamento e correzione del malware raccolte da milioni di dispositivi aziendali e privati. Anche il malware nuovo e non identificato viene generalmente eliminato prima che possa colpire i tuoi endpoint perché il suo comportamento in fase di esecuzione viene monitorato attivamente

Protezione di dispositivi e servizi

Malwarebytes protegge i tuoi dispositivi bloccando gli exploit pubblici, arrestando l'esecuzione di codice non autorizzato e interrompendo la comunicazione con i malware server, per ridurre drasticamente il rischio che la tua azienda venga compromessa.

Blocco Behavior-based

Malwarebytes esegue un'analisi costante basata sul comportamento (Behavior-based), fornendo l'identificazione quasi in tempo reale di comportamenti chiaramente dannosi e blocca automaticamente la minaccia, fornendo la migliore protezione proattiva e intelligente disponibile sul mercato.

Gestione All Cloud

Una suite completa di funzionalità di protezione degli endpoint e capacità di automazione, gestita dalla piattaforma cloud Malwarebytes Nebula e accessibile da un'interfaccia utente intuitiva, rende la lotta al malware una questione di clic, senza dover scrivere righe di codice, script e soluzioni alternative.

Prevenzione di attacchi 0day

Malwarebytes applica l'analisi dei cosiddetti payload che non compaiono nel database delle firme unificate, e cerca di trovare anomalie per identificare e bloccare il malware che tenta di sfruttare le vulnerabilità nascoste nei sistemi operativi e nelle applicazioni della tua azienda.

Tracking delle infezioni, quarantena efficace

Malwarebytes Linking Engine tiene traccia di ogni installazione, modifica e creazione di processi, inclusi i programmi eseguiti in memoria che altri pacchetti anti-malware non rilevano, facendo un analisi completa della minaccia, consentendo una remediation completa. Il cliente ed i professionisti della sicurezza hanno separatamente una cronologia completa di ogni singola modifica e azione sotto la forma di un'interfaccia intuitiva.

Analisi dei rischi per far risparmiare tempo al tuo reparto IT

La nostra soluzione fornisce un'ampia Threat Analysis insieme a una valutazione del loro potenziale impatto. Il tuo reparto IT può risparmiare tempo e comunicare efficacemente i potenziali impatti e rischi al management esecutivo.

// SOLUZIONI ANTIVIRUS... E OLTRE

Malwarebytes Endpoint Protection and Response

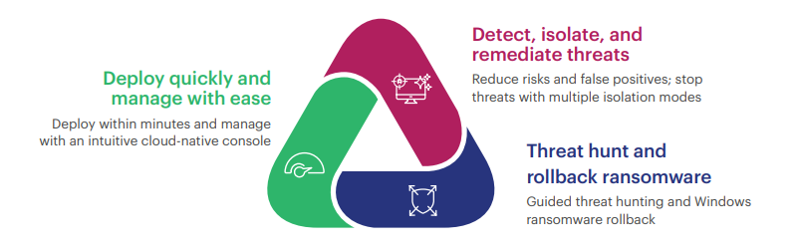

Malwarebytes EDR include la protezione integrata degli endpoint e le tecniche di rilevamento adattivo automatico che apprendono ad ogni fase del processo di rilevamento delle minacce. A differenza delle soluzioni basate su firme (signature-based) che sono più reattive, ma che consentono l'esecuzione del malware prima che inizi effettivamente a funzionare, Malwarebytes Endpoint Protection EDR rileva e blocca le minacce prima che i dispositivi vengano infettati. Malwarebytes EDR rileva e previene in modo proattivo e accurato sia il codice malevolo che i comportamenti sospetti.

Il software utilizza l'esclusiva tecnologia di Machine Learning per rilevare non solo le minacce note, ma anche per trovarne di sconosciute. Malwarebytes EDR vanta una maggiore precisione e un minor numero di falsi positivi rispetto ai prodotti progettati per le organizzazioni più piccole, motivo per cui ha uno dei tassi di falsi positivi più bassi del settore. Le funzionalità di isolamento granulare impediscono il movimento laterale in un attacco attivo, consentendo di mettere in quarantena e isolare completamente le singole macchine, sottoreti o gruppi e continuare le attività di indagine e di remediation.

- Rileva le minacce 0day con pochissimi falsi positivi.

- Isolamento granulare per processi, reti e desktop Windows.

- Rimuove eseguibili, artefatti e modifiche alle impostazioni e ai registri.

- Rileva le minacce 0day con pochissimi falsi positivi.

- Isolamento granulare per processi, reti e desktop Windows.

- Rimuove eseguibili, artefatti e modifiche alle impostazioni e ai registri.

Per le piattaforme Windows, Malwarebytes EDR include un'esclusiva tecnologia di ransomware recovery di 72 ore che può far tornare indietro nel tempo il tuo business ed i documenti a uno stato precedente. Se un attacco colpisce i file, Malwarebytes può facilmente ripristinare tali modifiche per ripristinare i file che sono stati crittografati, eliminati o modificati durante un attacco ransomware.

// VANTAGGI E SVANTAGGI

EDR vs Antivirus tradizionali

Da una parte, c'è un software antivirus progettato per l'utente che desidera proteggere più dispositivi personali sulla propria rete domestica. Un programma antivirus blocca i virus informatici, ma può anche bloccare le minacce moderne come alcuni ransomware, adware e trojan.

Dall'altra parte, hai un EDR per l'utente aziendale che protegge centinaia, potenzialmente migliaia di endpoint contemporaneamente. I dispositivi possono essere dispositivi personali dei dipendenti (BYOD) e workstation disciplinat dalle policy aziendali.

Quando si tratta di Threat Analysis, l'utente tipico vuole solo sapere che i propri dispositivi sono protetti. Il conteggio e la reportistica non vanno molto oltre il numero di minacce e i tipi di minacce bloccate in un determinato periodo di tempo. Questo non è sufficiente per un utente aziendale. Gli amministratori della sicurezza devono sapere "Cosa è successo ai miei endpoint prima e cosa sta succedendo ai miei endpoint adesso?" Il software antivirus tradizionale non è in grado di rispondere a queste domande, ma è qui che un EDR eccelle. In qualsiasi momento, un EDR ha una visione delle funzioni quotidiane dell'endpoint. Quando si verifica qualcosa al di fuori delle normali operazioni e funzioni del computer, gli amministratori vengono avvisati, e viene loro presentata l'intera gamma di informazioni sull'incidente, e vengono fornite una serie di opzioni per agire conseguentemente.

Alcune funzionalità offerte da Malwarebytes EDR sono diverse dagli antivirus tradizionali

- Isolare il computer dalla rete

- Isolare l'utente dal computer

- Arresto, isolamento e controllo dei processi attivi

- Aggiornamenti dei software installati, del sistema operativo, dell'agent di Malwarebytes

- Possibilità di tracciamento completo di ogni processo, cosa e come ha performato nel tempo, inclusi sottoprocessi, impatti su altri processi, ecc.

- Possibilità di recuperare i file colpiti da Ransomware in 72 ore.

- Possibilità di creare eccezioni dettagliate per i file erroneamente indicati come virus/dannosi. (IP, hash MD5, hash SHA1, nome wildcard, cartella, esclusioni di percorsi completi)

- Possibilità di applicare criteri dettagliati per diverse impostazioni software sui computer protetti.

- Possibilità di applicare notifiche automatiche diversificate per eventi, criticità, categorie, ecc.

- Opzione per aggiungere ulteriori minacce che desideri bloccare.

Alcune funzionalità offerte da Malwarebytes EDR sono diverse dagli antivirus tradizionali

- Isolare il computer dalla rete

- Isolare l'utente dal computer

- Arresto, isolamento e controllo dei processi attivi

- Aggiornamenti dei software installati, del sistema operativo, dell'agent di Malwarebytes

- Possibilità di tracciamento completo di ogni processo, cosa e come ha performato nel tempo, inclusi sottoprocessi, impatti su altri processi, ecc.

- Possibilità di recuperare i file colpiti da Ransomware in 72 ore.

- Possibilità di creare eccezioni dettagliate per i file erroneamente indicati come virus/dannosi. (IP, hash MD5, hash SHA1, nome wildcard, cartella, esclusioni di percorsi completi)

- Possibilità di applicare criteri dettagliati per diverse impostazioni software sui computer protetti.

- Possibilità di applicare notifiche automatiche diversificate per eventi, criticità, categorie, ecc.

- Opzione per aggiungere ulteriori minacce che desideri bloccare.

// L'ANTIVIRUS GRATUITO CHE HAI SCARICATO DA INTERNET NON È SUFFICIENTE...

Perchè le aziende hanno bisogno di un EDR?

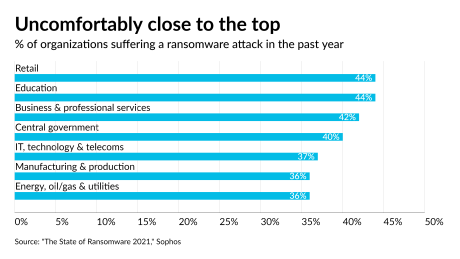

La più grande minaccia al momento sono i cosiddetti attacchi ransomware. Nella maggior parte delle aziende colpite, con l'uso di 1 solo computer compromesso, individui malintenzionati riescono ad accedere a informazioni e dati delll'intera azienda. Ciò che normalmente accade dopo è il furto (download) dei dati compromessi e l'infezione delle risorse chiave dell'azienda con il Ransomware a scopo di estorsione.

Nel corso degli anni, questa pratica si è rivelata la PIÙ REDDITIZIA per i criminal hackers che ne hanno approfittato per ottenere un rapido profitto. Molte grandi aziende, alcune delle quali multinazionali, sono state estorte per milioni di euro. Alcune di queste hanno pagato, altre no, ma soprattutto, ciascuna di queste società ha subito perdite indicibili, sia a livello economico che reputazionale.

Le aziende di tutte le dimensioni sono prese di mira dalle cybergangs che cercano di ottenere grossi ricavi aziende che gestiscono ed operano con dati sensibili, informazioni preziose e/o riservate. Anche le autorità locali, le scuole, gli ospedali e i fornitori di servizi gestiti (MSP) possono essere vittime di un attacco hacker o di un'infezione da ransomware.

//INVESTIRE NELLA TUA DIFESA CYBER È SEMPRE PREFERIBILE RISPETTO ALLE POTENZIALI PERDITE

Vantaggi e rientro degli investimenti

La più grande minaccia al momento sono i cosiddetti attacchi ransomware. In una parte davvero enorme del business, succede che anche con l'aiuto di 1 computer compromesso, le persone dannose accedono a informazioni e dati per l'intera azienda. Ciò che segue di solito è rubare (download) i dati compromessi e infettare le attività chiave dell'azienda con ransomware per scopi di estorsione.

Rilevamento degli incidenti

Le soluzioni EP/EDR rilevano incidenti che potrebbero altrimenti passare inosservati. Questa tecnologia analizza in modo proattivo tutto ciò che accade sul computer per rilevare indicatori di attività dannose. Inoltre, poiché raccoglie gli eventi da tutte le sorgenti sulla rete, il sistema può ricostruire la sequenza temporale di un attacco per determinarne la natura e l'impatto. La piattaforma comunica raccomandazioni ai vari security controls, ad esempio modificando le impostazioni o la configurazione del computer.

Compliance normativa

Le aziende utilizzano software EP ed EDR per soddisfare i requisiti di compliance, generando report che richiamano gli eventi di sicurezza registrati da queste fonti. Senza questo tipo di software, l'azienda deve gestire manualmente i software antivirus ed effettuare report e scansioni su richiesta in modo manuale. Numerosi settori aziendali hanno security controls obbligatori, alcuni dei quali includono il requisito per software antivirus next-gen o sistemi di cybersecurity centralizzati.

Migliore efficienza del reparto IT

Gli strumenti EP/EDR possono migliorare notevolmente la tua efficienza quando si tratta di comprendere e gestire gli eventi nel tuo ambiente IT. È possibile visualizzare i dati del registro di sicurezza da molti host diversi sul sistema da un'unica interfaccia. Ciò accelera il processo di gestione degli incidenti in diversi modi. Innanzitutto, la possibilità di visualizzare facilmente i dati di registro (registri) dagli host nel proprio ambiente. Ciò consente al tuo team IT di identificare e rispondere rapidamente, se necessario, al problema. In secondo luogo, i dati centralizzati consentono di identificare facilmente gli host che sono stati colpiti da un attacco o da un incidente di sicurezza.

Una soluzione a diversi problemi

Le aziende in genere utilizzano più soluzioni di sicurezza diverse contemporaneamente. Ciò è dovuto al fatto che ogni soluzione di sicurezza presenta difetti e carenze e, di conseguenza, con un nuovo rischio identificato, l'azienda implementa semplicemente un nuovo software. Malwarebytes offre una soluzione di sicurezza informatica che affronta i problemi di e-mail pericolose, domini dannosi, software obsoleto che consente la compromissione del computer/sistema, attacchi mirati con vulnerabilità comuni, nonché problemi tradizionali di adware/spyware che di solito volano sotto il radar della maggior parte dei software di sicurezza a causa della loro natura innocua.